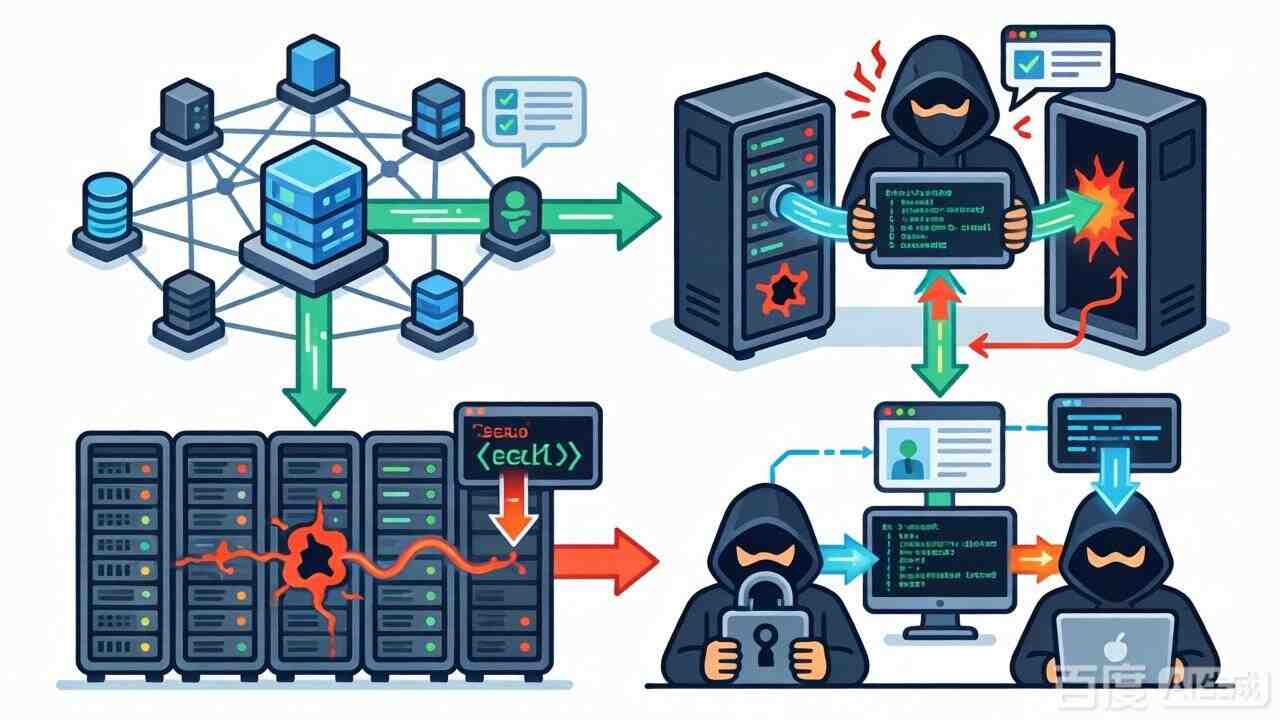

美国服务器在安全威胁谱系中,CC攻击(Challenge Collapsar)是一种极具迷惑性的应用层DDoS攻击。它不像网络层洪水攻击那样粗暴,而是利用大量“合法”的HTTP/HTTPS请求,精准消耗美国服务器的CPU、数据库连接或I/O资源,导致业务响应缓慢甚至服务瘫痪。由于这些请求来自真实IP(通常是僵尸网络或代理池),且模拟了正常用户行为,美国服务器传统防火墙往往难以识别。防御CC攻击的核心,在于建立一套从“边缘清洗”到“源站自愈”的纵深防御体系,通过美国服务器速率限制、行为质询和资源隔离,在“合法流量”中精准剔除恶意请求。

攻击者通过大量代理IP或僵尸主机,高频请求网站首页、静态资源等通用路径。单次请求成本低,但并发量极大,旨在耗尽美国服务器的连接数(Nginx/Worker)或带宽。特征表现为:同一URL在极短时间内出现海量GET请求,且User-Agent较为统一(如大量Python-urllib/3.x)。

攻击者建立大量TCP连接,但以极慢的速度发送HTTP头部(如每10秒发送一个字节),或长时间保持连接不释放(Keep-Alive)。这种攻击旨在耗尽美国服务器的并发连接池,使正常用户无法建立新连接。特征表现为:大量连接处于WAIT或KEEPALIVE状态,且请求耗时极长。

攻击者针对搜索接口、列表分页等高计算成本的API发起高频请求。例如,频繁搜索不存在的关键词(q=random_string),触发数据库全表扫描,导致美国服务器数据库CPU飙升。特征表现为:大量404或空结果搜索请求,且参数具有随机性。

攻击者利用CC流量掩盖暴力破解行为,高频尝试登录、注册或短信验证码接口。这种攻击不仅消耗资源,还可能导致美国服务器账号锁定或短信费用激增。特征表现为:同一IP在短时间内对/api/login等接口发起密集POST请求。

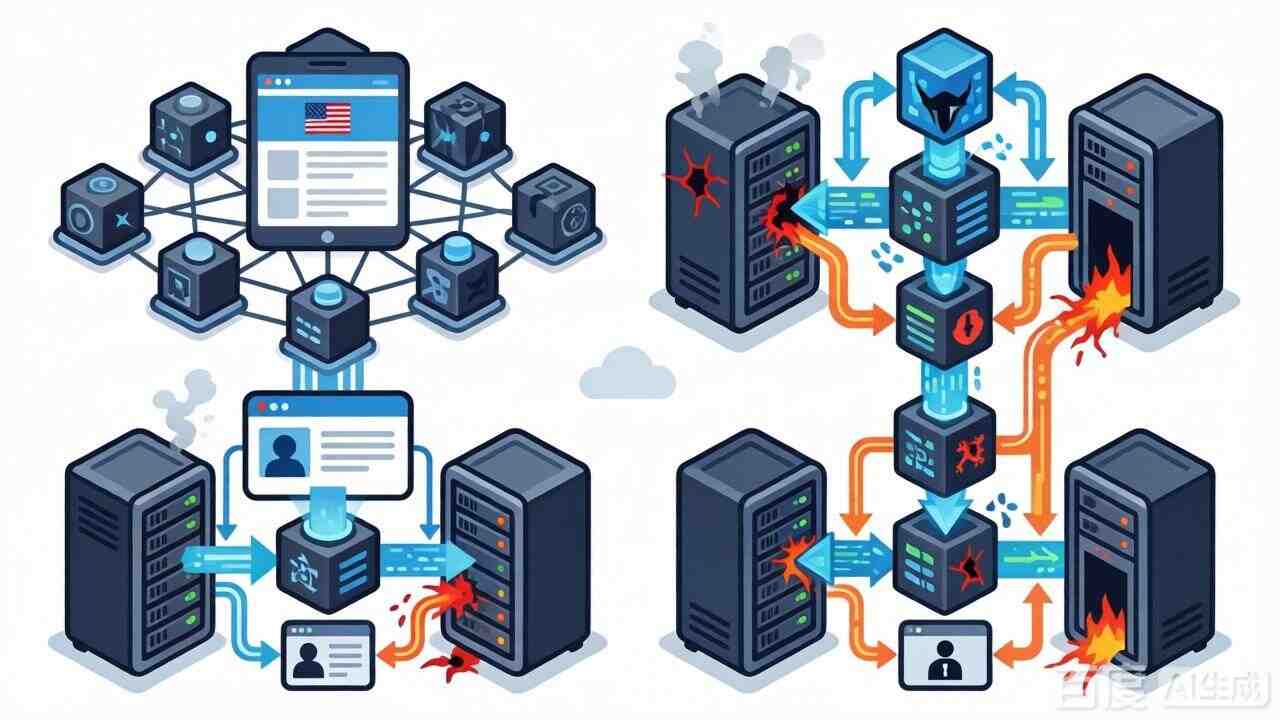

对于美国服务器,利用Cloudflare等CDN服务是抵御CC攻击的第一道防线。其“边缘节点”可承担绝大部分流量清洗工作,避免攻击流量直达源站。

1、开启Under Attack Mode:在Cloudflare控制台开启“I'm Under Attack”模式,强制所有访问者通过JavaScript质询(JS Challenge),能有效拦截美国服务器90%以上的简单CC工具。

2、配置速率限制规则(Rate Limiting):针对美国服务器敏感路径(如/api/)设置阈值。例如:10秒内同一IP请求超过30次,则自动拦截或返回429状态码。

3、启用Bot Fight Mode:自动识别并拦截美国服务器已知的恶意爬虫、僵尸网络流量。

步骤二:Web服务器层防御(Nginx)

如果攻击流量绕过CDN直连美国服务器源站,或CDN配置不当,需在Nginx层面建立第二道防线。

1、配置请求速率限制(limit_req):基于美国服务器客户端IP限制每秒请求数(RPS),防止单个IP洪水攻击。

2、配置连接数限制(limit_conn):限制单个IP的并发连接数,有效防御美国服务器Slowloris慢速攻击。

3、启用黑名单机制:结合fail2ban工具,实时分析美国服务器Nginx日志,对触发限流规则的IP自动封禁。

对于高级CC攻击(如动态参数攻击),需在美国服务器业务代码层面进行逻辑拦截。

1、人机验证(CAPTCHA):对美国服务器高频异常请求(如1分钟内连续访问10次)强制弹出图形验证码或hCaptcha,阻断自动化脚本。

2、动态Token验证:在美国服务器关键接口(如搜索)添加动态Token(如JWT),非浏览器环境(无JS执行能力)的脚本无法获取Token,请求自动失效。

3、请求指纹去重:基于“IP+User-Agent+URL”生成请求指纹,在Redis中设置短期缓存(如1秒),1秒内相同指纹的重复请求美国服务器直接丢弃。

1、资源隔离:将Web服务器、美国服务器数据库、缓存部署在独立实例或容器中,避免单一服务被CC攻击拖垮整个系统。

2、实时监控:配置Prometheus + Grafana监控面板,重点关注QPS(每秒请求数)、4xx/5xx错误率、美国服务器数据库连接数等指标,设置告警阈值。

在/etc/nginx/nginx.conf的http块中添加以下配置:

# 定义限流区域:基于IP,10MB内存空间,限制每秒10个请求

limit_req_zone $binary_remote_addr zone=cc_zone:10m rate=10r/s;

server {

listen 80;

server_name yourdomain.com;

# 应用全局限流(突发允许20个请求,超出部分直接返回503)

limit_req zone=cc_zone burst=20 nodelay;

# 针对API接口更严格的限制(每秒5次)

location /api/ {

limit_req zone=cc_zone burst=10 nodelay;

proxy_pass http://backend;

}

# 封禁空User-Agent和常见攻击工具UA

if ($http_user_agent ~* "python|curl|wget|Go-http-client" ) {

return 444; # 直接关闭连接

}

}

sudo nginx -t # 检查配置语法 sudo systemctl reload nginx # 重载配置(不中断服务)

# 安装fail2ban sudo apt update && sudo apt install fail2ban -y # 创建规则文件 sudo nano /etc/fail2ban/jail.d/nginx-cc.conf 文件内容: [nginx-cc] enabled = true port = http,https filter = nginx-cc logpath = /var/log/nginx/access.log maxretry = 100 # 60秒内超过100次请求 findtime = 60 bantime = 3600 # 封禁1小时 action = iptables-allports[name=nginx-cc]

sudo systemctl start fail2ban sudo fail2ban-client status nginx-cc # 查看封禁列表

在Cloudflare控制台(Security > WAF > Rate limiting rules)创建规则:

If incoming requests match: URI Pathcontains / Then take action: Block When rate exceeds: 30 requestsper 10 seconds Duration: 1 hour

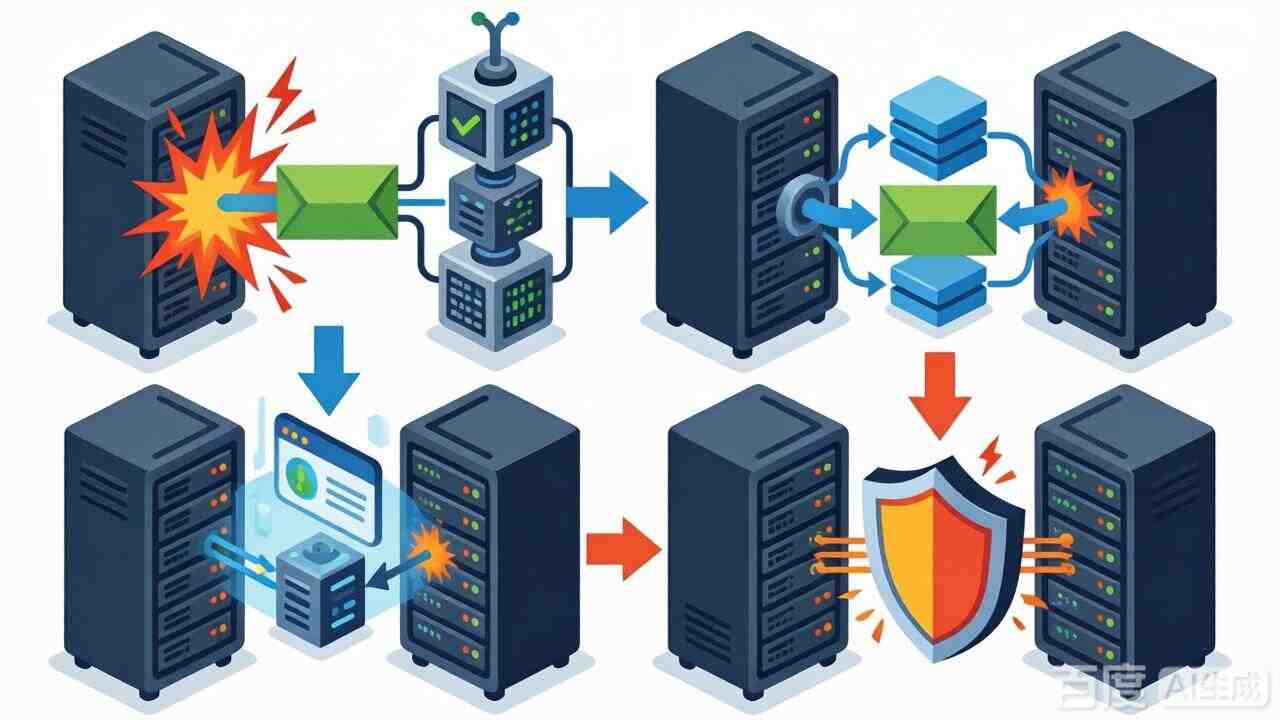

防御CC攻击的本质,是在“用户体验”与“安全防护”之间寻找动态平衡。对于美国服务器,建议采取“边缘拦截为主,源站限流为辅”的策略。平时开启CDN的Bot管理功能,在遭遇攻击时临时启用更严格的速率限制或质询模式。

1、确认攻击:通过top命令查看美国服务器CPU负载,通过ss -s查看连接数,确认是否为CC攻击。

2、切换模式:立即在Cloudflare开启“Under Attack Mode”,或在美国服务器Nginx中临时调低rate值(如从10r/s改为1r/s)。

3、分析日志:使用美国服务器以下操作命令快速找出攻击源IP:

awk '{print $1}' /var/log/nginx/access.log | sort | uniq -c | sort -nr

4、手动封禁:对于明显恶意IP,美国服务器直接封禁:

iptables -I INPUT -s 1.2.3.4 -j DROP

通过上述组合策略,美国服务器可以在不影响正常用户访问的前提下,有效抵御绝大多数CC攻击,确保美国服务器业务在海外环境下的高可用性。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 四核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 320/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 十六核 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 820/月 | 免费赠送1800Gbps DDoS防御 |

| AMD Ryzen 9900x 十二核 | 64GB | 1TB NVME | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6230 四十核 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1530/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!